Pode confessar: em 2026, a palavra “Threat intelligence corporativa” ainda soa como algo para gigantes da tecnologia, certo? A verdade é que, enquanto você lê isto, criminosos cibernéticos já estão mapeando suas vulnerabilidades. Muitos pensam em firewalls e senhas fortes, mas a guerra real acontece no campo da informação. Neste post, vamos desmistificar o que realmente protege sua empresa e como você pode sair na frente, antes que seja tarde demais.

Como a Inteligência de Ameaças Cibernéticas Fortalece a Segurança Corporativa Antes Que os Ataques Aconteçam

A Threat Intelligence Corporativa (CTI) é seu sistema de alerta antecipado.

Ela te entrega informações cruciais sobre as táticas, técnicas e procedimentos (TTPs) que os atacantes usam.

Pense nisso como ter um mapa detalhado dos planos do inimigo antes mesmo dele atacar seu portão.

Isso permite que sua equipe de segurança se antecipe, em vez de apenas reagir.

O resultado? Defesas muito mais robustas e proativas.

“O custo médio de uma violação de dados no Brasil pode atingir R$ 6,75 milhões, segundo o relatório IBM Cost of Data Breach 2024.”

O Escudo Invisível: Desvendando o Poder da Threat Intelligence Corporativa em 2026

Vamos combinar: o mundo cibernético de 2026 não é para amadores. Cada dia traz novas ameaças, mais sofisticadas e com potencial de causar um estrago monumental nas empresas. E a verdade é que muitas organizações ainda se sentem navegando em águas turbulentas sem um mapa confiável. É aí que entra o Threat Intelligence Corporativa (CTI), ou como eu gosto de chamar, o escudo invisível que protege seu negócio.

Pode confessar, a gente sempre acha que está seguro até o imprevisto acontecer. Mas e se eu te disser que é possível antecipar os movimentos dos hackers, entender suas táticas e, o mais importante, se defender antes mesmo que eles ataquem? O CTI não é mágica, é inteligência pura aplicada à segurança. É sobre coletar, processar e analisar informações sobre ameaças para tomar decisões de segurança muito mais assertivas e proativas.

Pense nisso como ter um serviço de inteligência particular para sua empresa, mas focado em ciberataques. Ele te diz quem são os inimigos, como eles operam, quais são seus alvos preferidos e, crucialmente, como você pode se manter um passo à frente. Em 2026, isso não é um luxo, é uma necessidade absoluta para a sobrevivência e o sucesso.

| Componente | Descrição |

|---|---|

| Coleta de Dados | Informações sobre ameaças de diversas fontes (OSINT, dark web, feeds de segurança). |

| Processamento e Análise | Transformar dados brutos em inteligência acionável. |

| Tipos de Inteligência | Estratégica, Tática, Operacional e Técnica. |

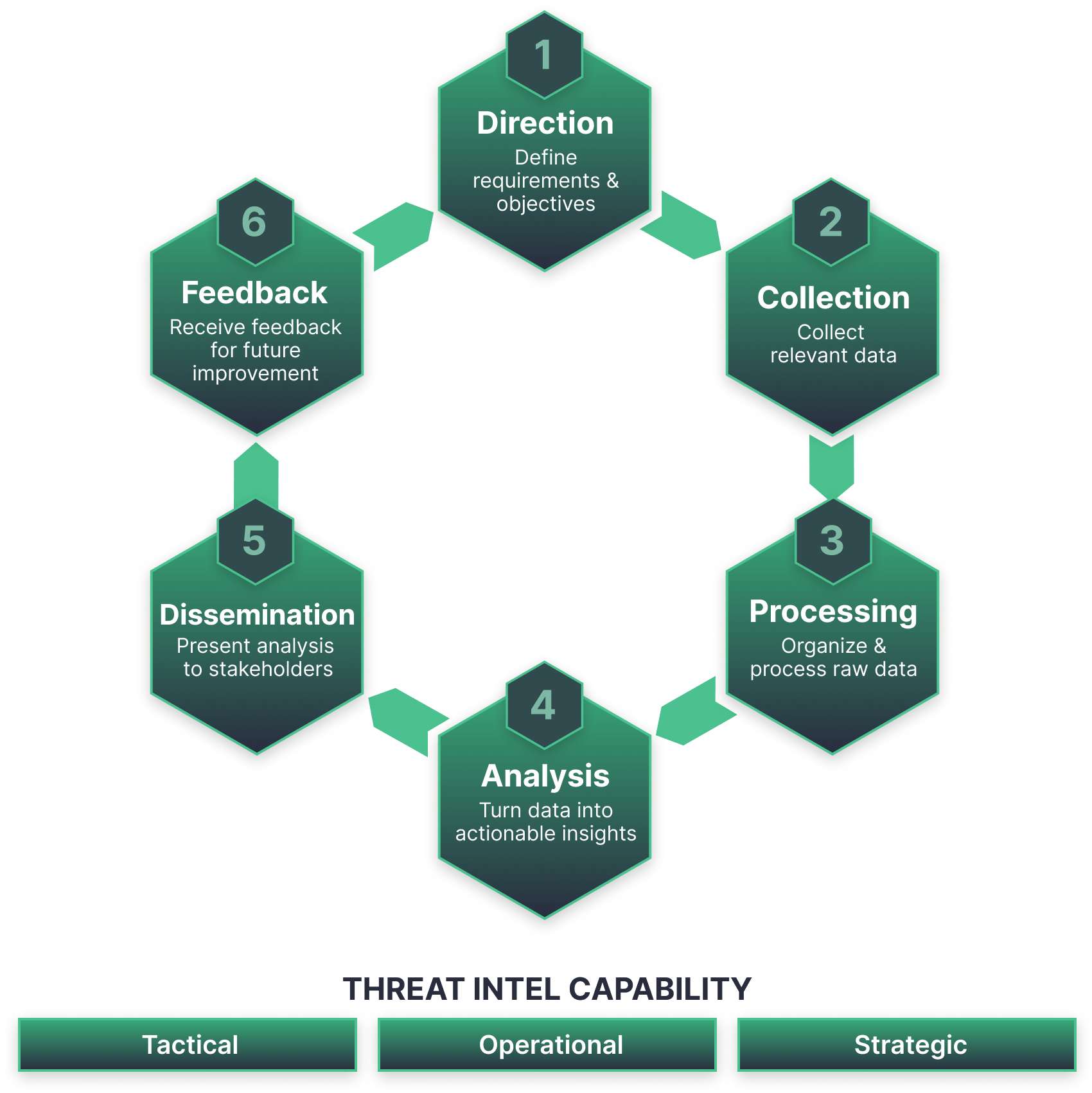

| Ciclo de Vida | Planejamento, Coleta, Processamento, Análise, Disseminação, Feedback. |

| Benefícios Chave | Defesa proativa, redução de custos, priorização de riscos, resposta rápida. |

| Indicadores | TTPs (Táticas, Técnicas e Procedimentos) e IoCs (Indicadores de Comprometimento). |

| Custo de Violação (Brasil) | Média de R$ 6,75 milhões (IBM Cost of Data Breach 2024). |

O que é Threat Intelligence Corporativa (CTI)?

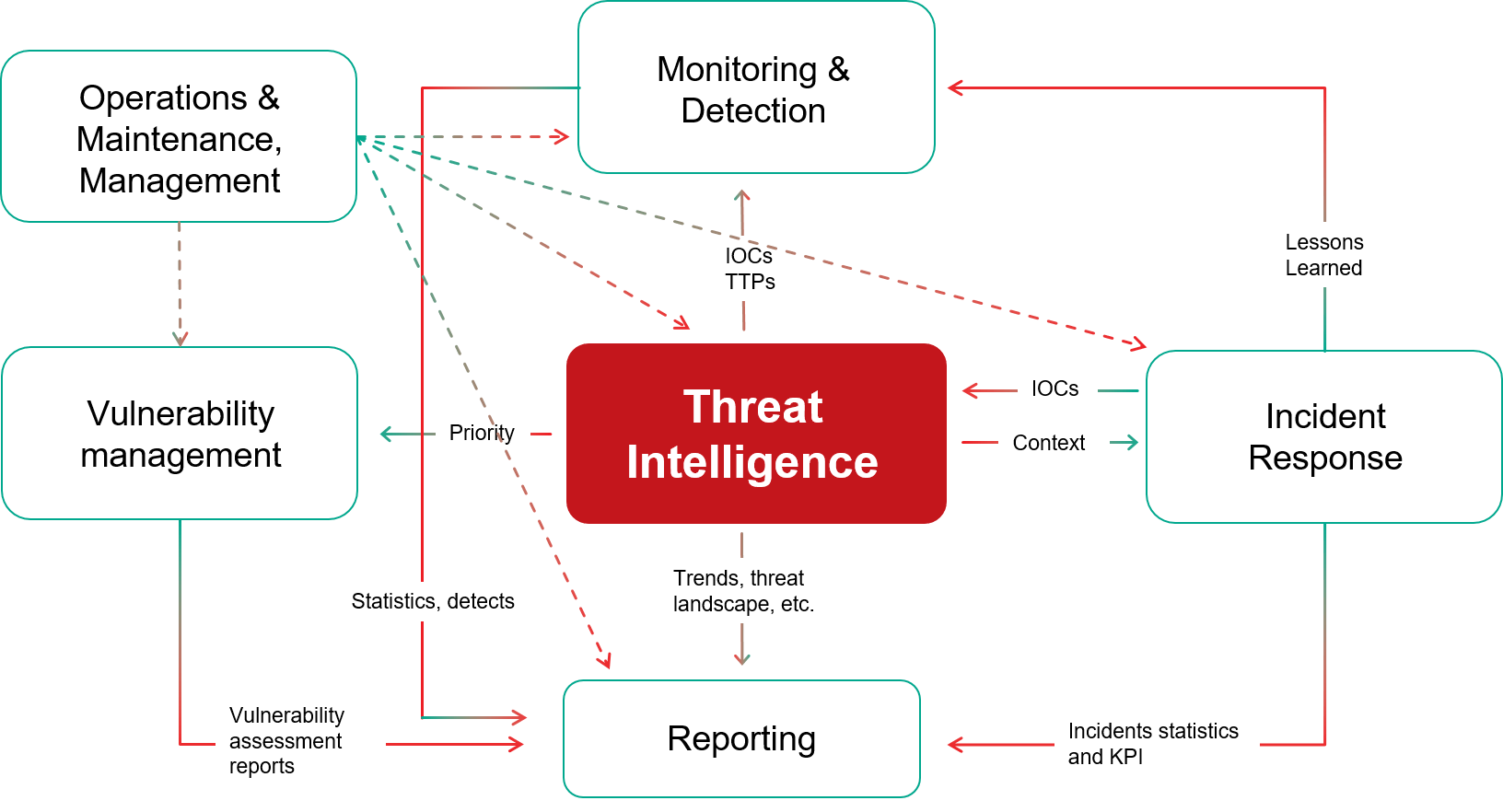

Olha só, quando falamos de Threat Intelligence Corporativa (CTI), estamos nos referindo a um processo contínuo e estratégico. Ele envolve a coleta, o processamento e a análise de informações sobre ameaças cibernéticas existentes e emergentes. O objetivo final? Fornecer insights valiosos que ajudem as empresas a tomar decisões de segurança mais informadas e proativas. É sair da reatividade para uma postura de defesa antecipada.

Essa inteligência não nasce do nada. Ela é construída a partir de dados coletados de uma vasta gama de fontes, que vão desde a internet aberta (OSINT) até os cantos mais obscuros da dark web. A chave aqui é a qualidade e a relevância dos dados, transformados em conhecimento prático para proteger os ativos digitais da sua organização.

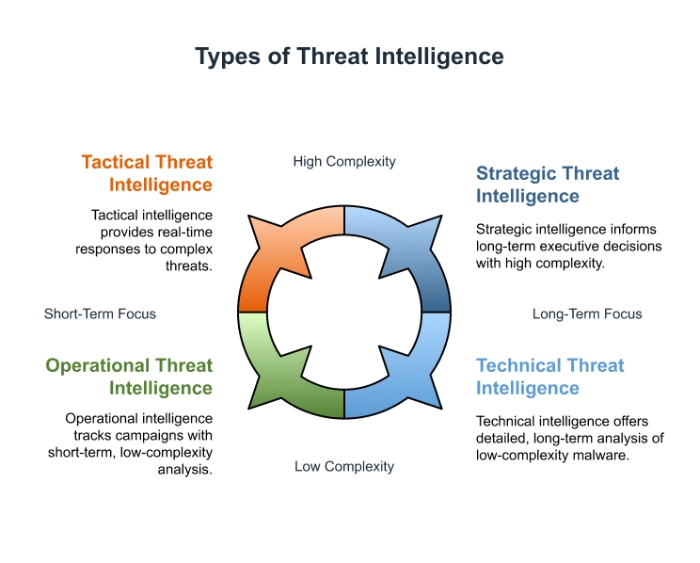

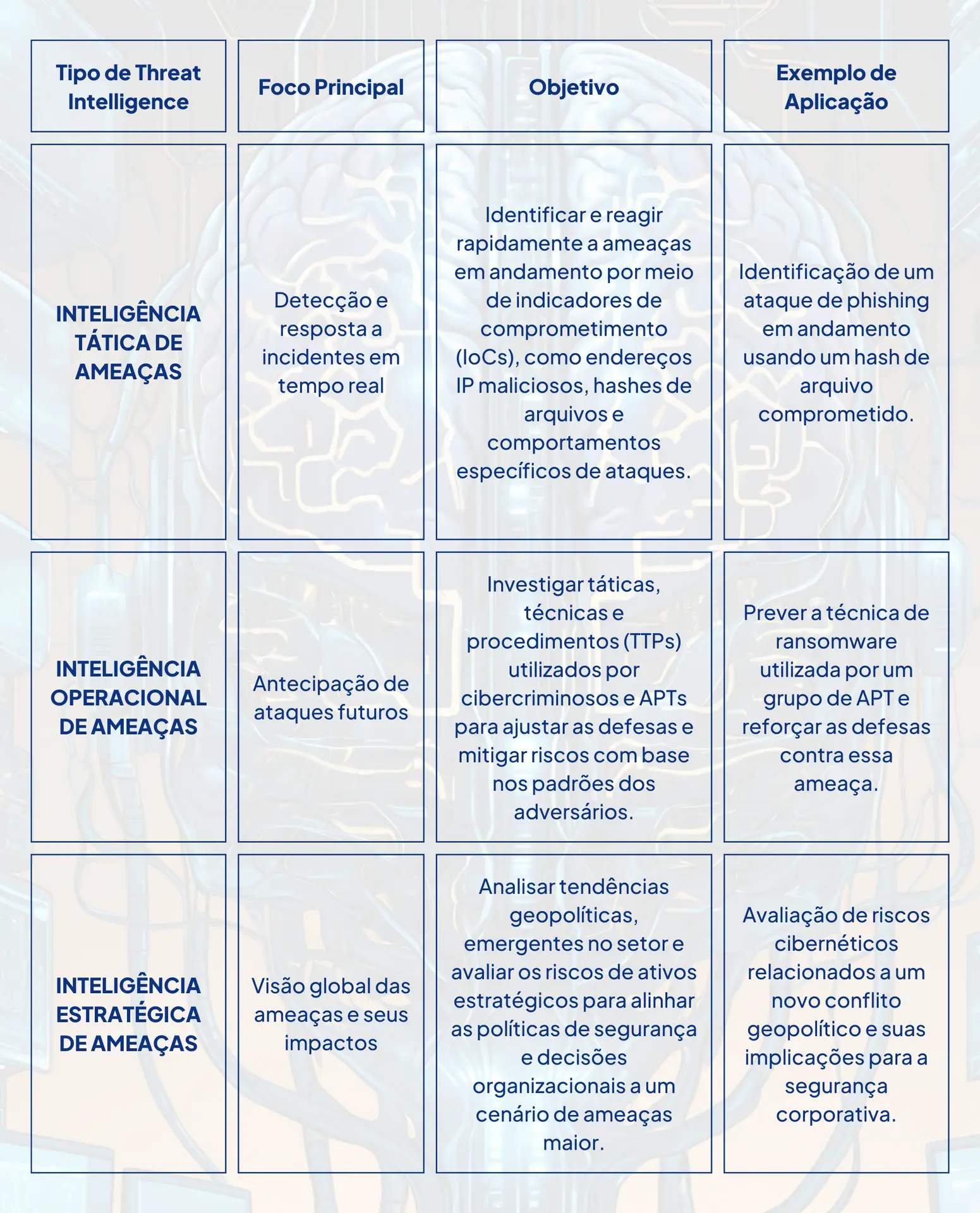

Os 4 Tipos Fundamentais de Threat Intelligence

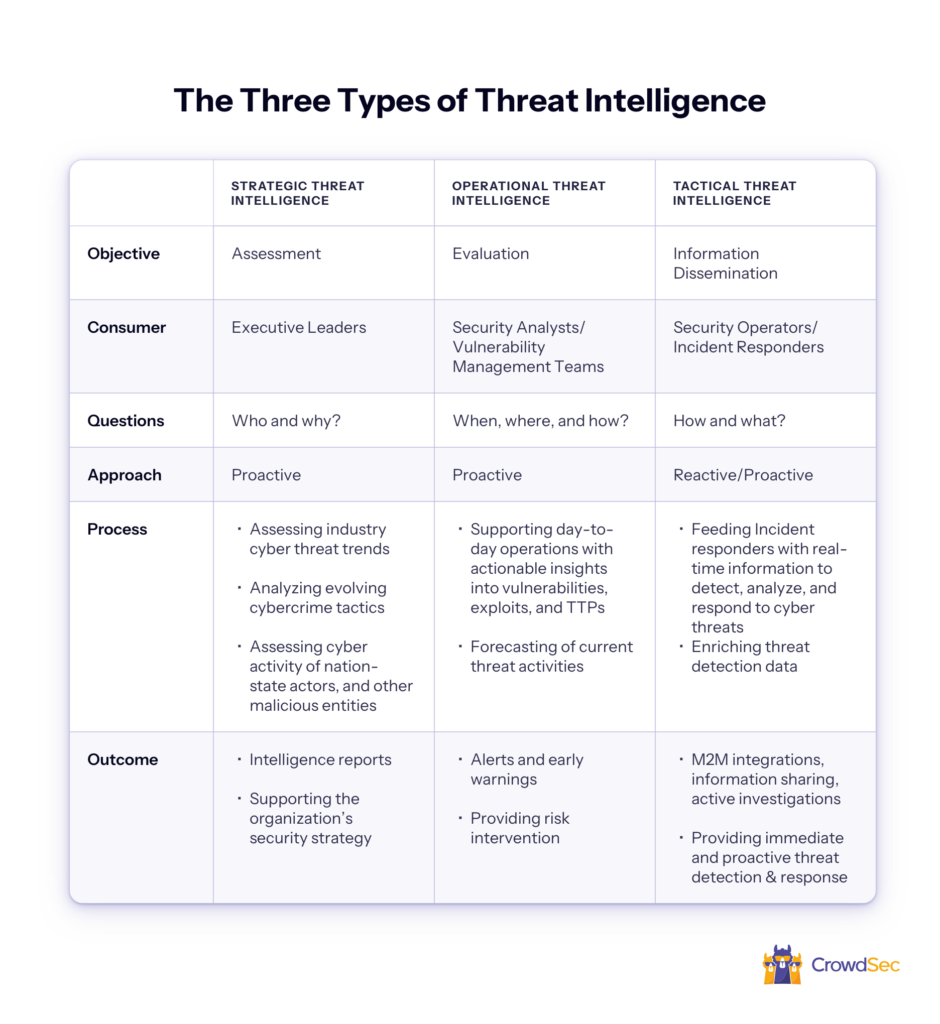

Para que o CTI seja realmente eficaz, ele se desdobra em diferentes níveis de profundidade e aplicação. Vamos entender os quatro pilares que sustentam essa estratégia:

Inteligência Estratégica: Pense no ‘porquê’ e no ‘quem’. Ela foca no panorama geral das ameaças, nas motivações dos atacantes e no impacto potencial nos negócios. Ajuda a alta gestão a entender os riscos em um nível macro e a definir diretrizes de segurança de longo prazo.

Inteligência Tática: Aqui o foco muda para o ‘como’. A inteligência tática detalha as Táticas, Técnicas e Procedimentos (TTPs) usados pelos adversários. Saber disso permite que as equipes de segurança ajustem suas defesas para detectar e bloquear métodos de ataque específicos.

Inteligência Operacional: Este tipo lida com os detalhes mais imediatos de uma campanha de ataque. Informações sobre campanhas ativas, infraestruturas de ataque em uso e grupos de ameaças específicos entram aqui. É crucial para a resposta a incidentes em andamento.

Inteligência Técnica: É o nível mais granular. Foca em Indicadores de Comprometimento (IoCs) como endereços IP maliciosos, hashes de arquivos, domínios suspeitos e certificados digitais comprometidos. Esses são os ‘rastros’ deixados pelos atacantes, essenciais para a detecção e bloqueio em tempo real.

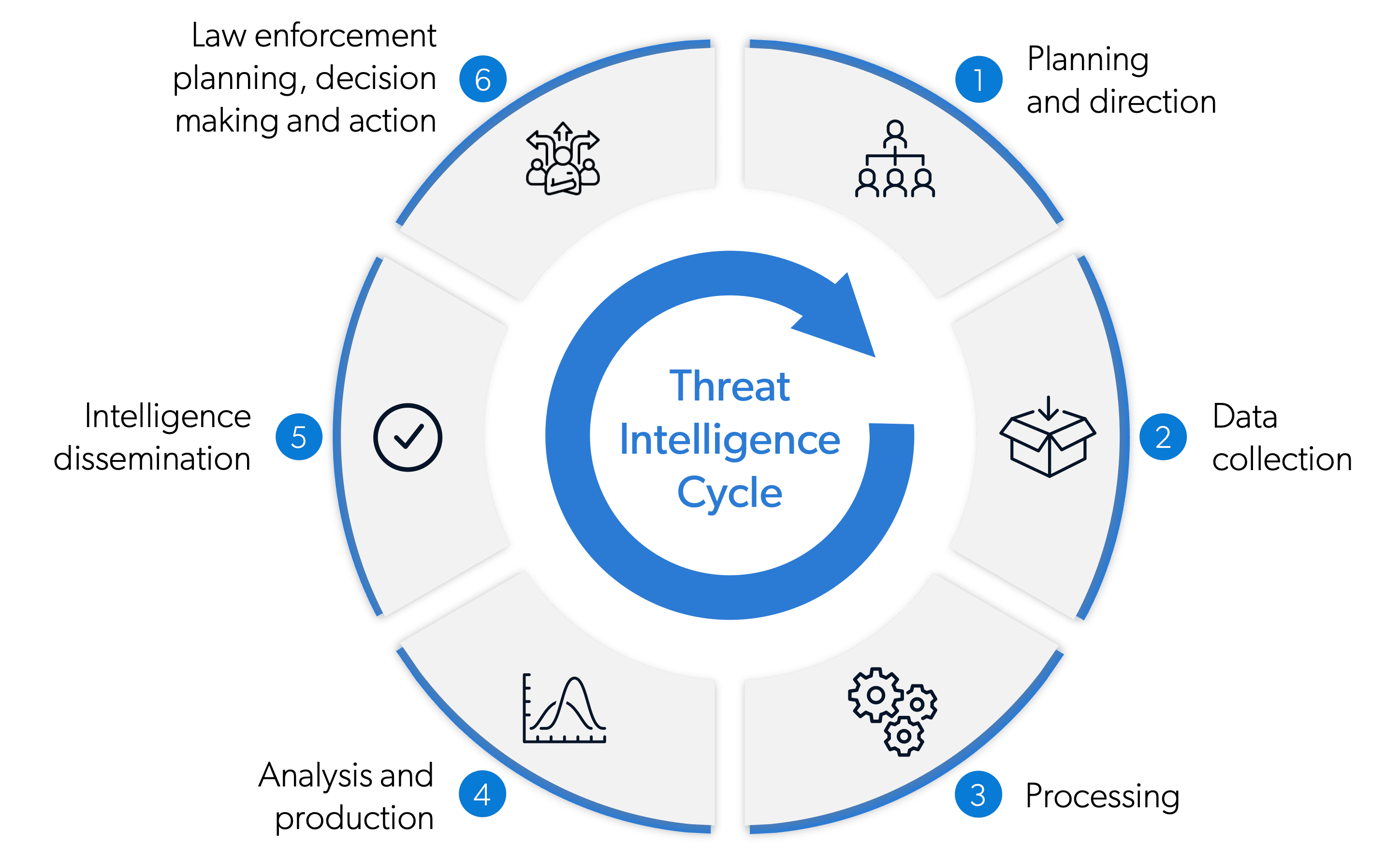

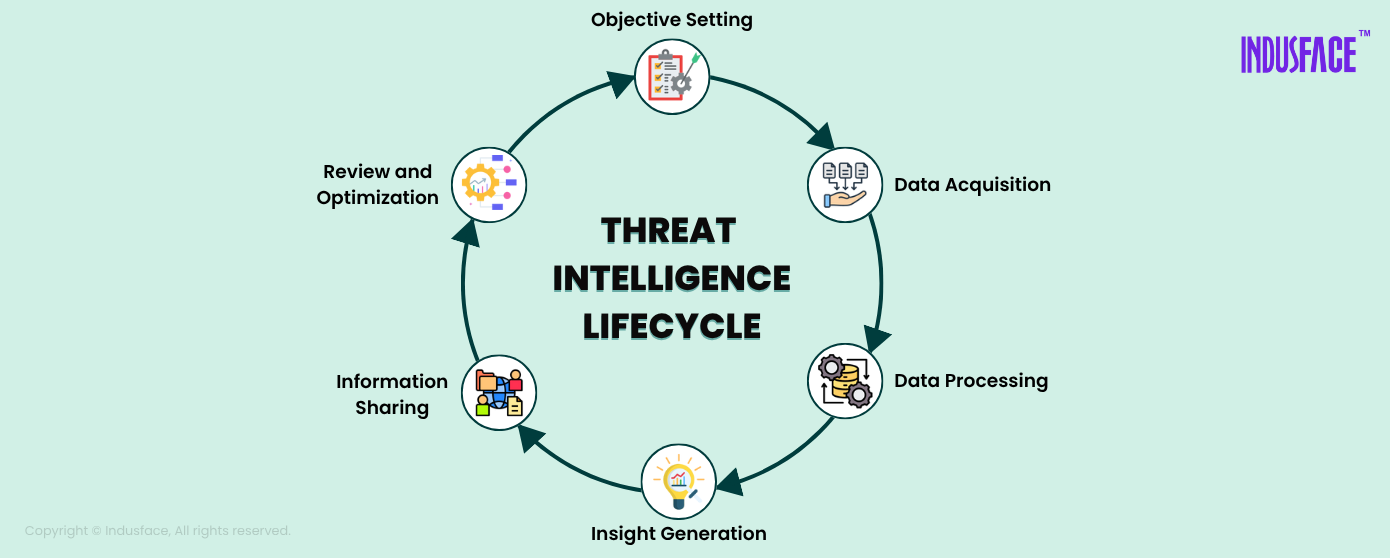

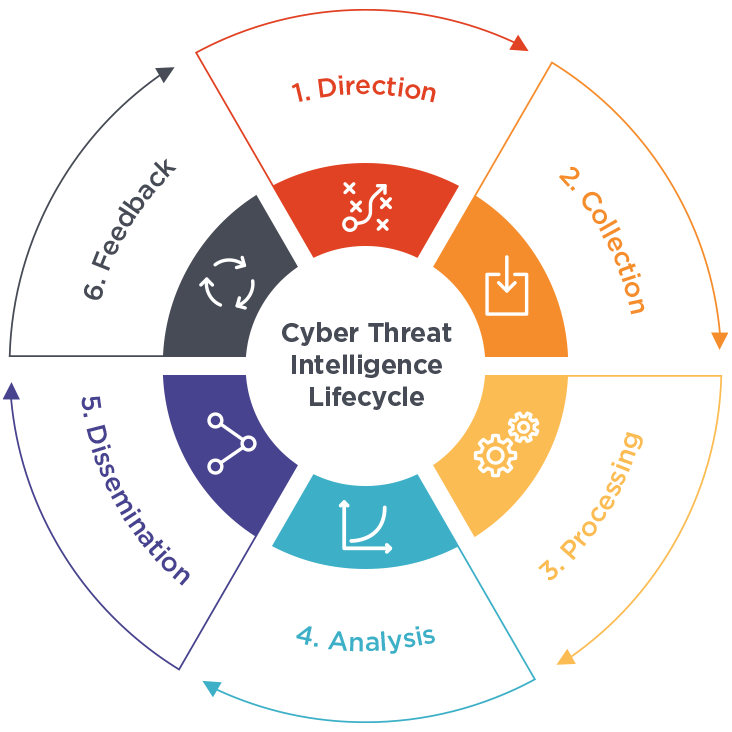

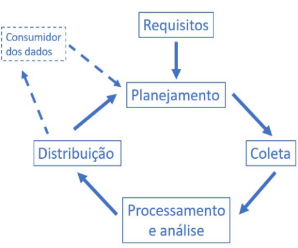

O Ciclo de Vida da CTI: Da Coleta ao Feedback

A inteligência de ameaças não é um evento único, mas um processo dinâmico e contínuo. O chamado Ciclo de Vida da CTI garante que a inteligência gerada seja sempre relevante e útil. Ele é composto por seis etapas cruciais:

1. Planejamento e Direção: Definir o que precisa ser conhecido. Quais são as prioridades de segurança da empresa? Que perguntas precisam ser respondidas?

2. Coleta: Reunir dados brutos de diversas fontes – feeds de segurança, relatórios de inteligência, análise de malware, OSINT, e sim, até mesmo a exploração da dark web para entender o que está sendo discutido e planejado por grupos criminosos.

3. Processamento: Organizar e estruturar os dados coletados. Isso pode envolver a tradução de informações, a formatação de dados e a preparação para a análise.

4. Análise: Transformar os dados processados em inteligência acionável. É aqui que os analistas interpretam os dados, identificam padrões, avaliam a relevância e preveem tendências.

5. Disseminação: Entregar a inteligência produzida para as partes interessadas corretas, no formato adequado e no momento certo. Isso pode ser um alerta de e-mail, um relatório detalhado ou uma atualização em um painel de controle.

6. Feedback: Coletar feedback sobre a utilidade e a eficácia da inteligência disseminada. Esse retorno é fundamental para refinar o planejamento e melhorar as próximas iterações do ciclo.

Benefícios Estratégicos da CTI para a Segurança Empresarial

Investir em Threat Intelligence Corporativa (CTI) não é gasto, é um investimento estratégico com retornos claros. A capacidade de antecipar e mitigar ameaças cibernéticas traz vantagens competitivas significativas.

Defesa Proativa: Em vez de apagar incêndios, a CTI permite que sua equipe de segurança construa defesas mais robustas contra ameaças conhecidas e emergentes. Isso significa menos interrupções e maior continuidade dos negócios.

Tomada de Decisão Informada: Com inteligência acionável em mãos, os líderes de segurança podem priorizar investimentos, alocar recursos de forma mais eficiente e justificar orçamentos com dados concretos, não com achismos.

Melhora na Resposta a Incidentes: Quando um incidente ocorre, a inteligência prévia sobre os atores de ameaça e suas táticas acelera drasticamente a detecção, a contenção e a recuperação, minimizando os danos.

Como a CTI Reduz Custos e Prioriza Riscos

Pode parecer contraintuitivo, mas gastar em inteligência de ameaças pode, na verdade, economizar dinheiro. A lógica é simples: prevenir um ataque custa muito menos do que remediar os danos de um incidente bem-sucedido.

No Brasil, o custo médio de uma violação de dados já atinge a impressionante marca de R$ 6,75 milhões, segundo o relatório IBM Cost of Data Breach 2024. A CTI ajuda a reduzir essa probabilidade e o impacto financeiro associado, priorizando os riscos mais relevantes para o seu negócio. Ao entender quais ameaças são mais prováveis e quais ativos são mais visados, as empresas podem focar seus esforços e recursos onde realmente importa, otimizando o ROI em segurança.

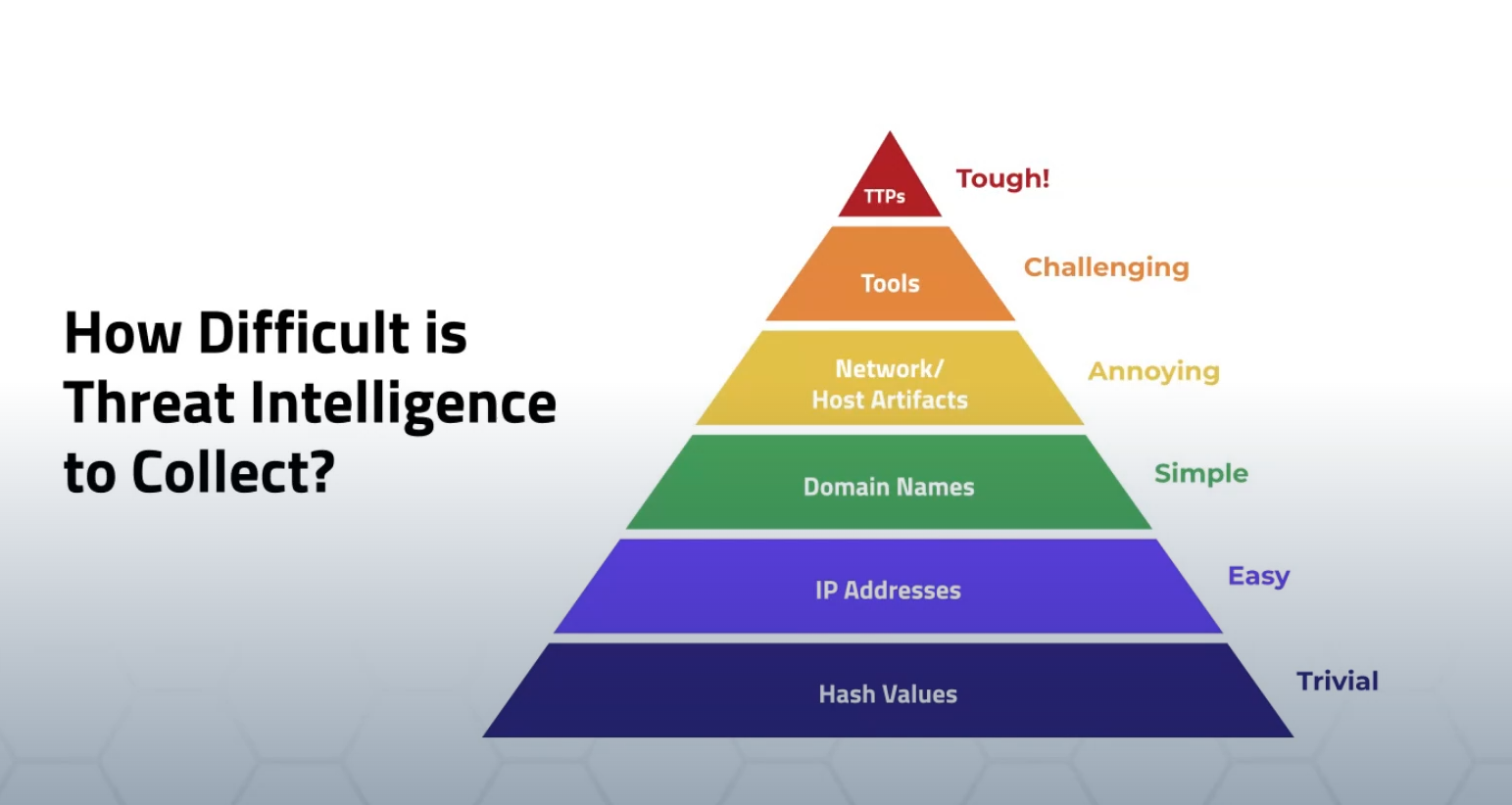

TTPs e IoCs: Entendendo os Detalhes da Inteligência Técnica e Tática

Para mergulhar fundo na eficácia da CTI, é essencial compreender dois acrônimos que são a espinha dorsal da inteligência técnica e tática: TTPs e IoCs.

TTPs (Táticas, Técnicas e Procedimentos): Representam o ‘modus operandi’ dos atacantes. As táticas são os objetivos gerais (ex: acesso inicial, persistência), as técnicas são as maneiras específicas de alcançar esses objetivos (ex: phishing, exploração de vulnerabilidade), e os procedimentos são os detalhes de como as técnicas são implementadas. Compreender os TTPs permite que as defesas sejam configuradas para detectar comportamentos suspeitos, não apenas indicadores isolados.

IoCs (Indicadores de Comprometimento): São as evidências digitais de que um sistema foi ou está sendo alvo de um ataque. Exemplos incluem endereços IP maliciosos, URLs suspeitas, hashes de arquivos maliciosos, domínios de comando e controle (C2). A inteligência baseada em IoCs é crucial para a detecção rápida e a resposta automatizada a ameaças conhecidas. Ferramentas de segurança podem usar IoCs para varrer redes e identificar atividades maliciosas em tempo real.

Plataformas e Ferramentas de Threat Intelligence no Mercado

Felizmente, o mercado oferece um leque crescente de soluções para implementar o CTI. Empresas como a TIVIT oferecem serviços especializados para ajudar organizações a navegar nesse cenário complexo. Essas plataformas geralmente combinam a coleta de dados de múltiplas fontes, análise avançada (muitas vezes com IA) e a entrega de inteligência acionável através de dashboards, feeds de dados ou relatórios customizados.

A escolha da ferramenta ou serviço ideal depende muito do tamanho da sua empresa, do seu setor, do seu apetite a risco e dos recursos disponíveis. Algumas soluções focam em inteligência técnica, outras em inteligência estratégica, e muitas oferecem uma abordagem integrada. É fundamental avaliar suas necessidades específicas antes de decidir.

Construindo uma Equipe Interna de Threat Intelligence

Para empresas com maior maturidade em segurança e recursos dedicados, a construção de uma equipe interna de Threat Intelligence pode ser um diferencial competitivo. Essa equipe seria responsável por gerenciar o ciclo de vida da CTI, customizar a coleta e análise para as necessidades específicas da organização e integrar a inteligência com as operações de segurança existentes.

Os membros dessa equipe geralmente possuem habilidades analíticas fortes, conhecimento profundo de cibersegurança, familiaridade com ferramentas de análise de dados e a capacidade de comunicar descobertas complexas de forma clara. É um investimento significativo, mas que pode trazer um nível de personalização e agilidade inestimável na defesa contra ameaças.

Vale a Pena? O Veredito Final sobre CTI em 2026

A pergunta que fica é: em 2026, o Threat Intelligence Corporativa realmente vale o investimento? A resposta curta e direta é: absolutamente sim. Ignorar o CTI é como tentar dirigir em uma estrada perigosa no escuro, sem faróis e sem saber o que vem pela frente.

O custo de uma violação de dados no Brasil, como vimos, é exorbitante. Somado a isso, o risco reputacional, a perda de confiança dos clientes e as potenciais multas regulatórias, o investimento em CTI se apresenta não como um custo, mas como um seguro essencial e uma ferramenta estratégica para a resiliência do negócio. As empresas que adotam o CTI não estão apenas se defendendo; estão se posicionando para um futuro mais seguro e estável em um mundo digital cada vez mais hostil.

Dicas Extras para Blindar Sua Empresa

- Invista em Treinamento Contínuo: Sua equipe é a primeira linha de defesa. Mantenha todos atualizados sobre as novas táticas de ataque e como identificar atividades suspeitas.

- Automatize o Máximo Possível: Use ferramentas de threat intelligence para automatizar a coleta e análise de dados. Isso libera sua equipe para focar em decisões estratégicas.

- Integre com Suas Ferramentas Atuais: Garanta que sua solução de CTI se comunique com seu firewall, SIEM e outras ferramentas de segurança para uma visão unificada.

- Mantenha um Plano de Resposta a Incidentes: Saber o que fazer quando um ataque acontece é crucial. Teste seu plano regularmente.

- Considere Serviços Gerenciados: Se você não tem a equipe ou os recursos internos, terceirizar para um SOC (Security Operations Center) especializado em threat intelligence pode ser a melhor saída.

Dúvidas Frequentes

O que é threat intelligence corporativa e por que é tão falado?

Threat intelligence corporativa (CTI) é o processo de coletar e analisar informações sobre ameaças cibernéticas para que sua empresa possa tomar decisões de segurança mais proativas. Ela é crucial porque o cenário de ameaças muda constantemente, e ter conhecimento antecipado sobre ataques potenciais é a chave para se proteger.

Como funciona cyber threat intelligence na prática?

Funciona coletando dados de diversas fontes – como a dark web, fóruns de hackers, relatórios de segurança e redes de sensores. Esses dados são processados, analisados e transformados em informações acionáveis que ajudam a identificar vulnerabilidades, prever ataques e priorizar riscos. É um ciclo contínuo que visa antecipar os criminosos.

Quais os principais benefícios da CTI para empresas no Brasil?

Os benefícios são enormes! Incluem a capacidade de defesa proativa, redução significativa de custos com incidentes de segurança (lembre-se que o custo médio de violação de dados no Brasil é alto!), priorização de riscos e uma resposta muito mais rápida e eficaz a qualquer ataque. Basicamente, você gasta menos e se protege melhor.

O Futuro é Agora: Proteja-se com Threat Intelligence

Olha só, a verdade é que 2026 não está tão longe quanto parece, e as ameaças cibernéticas só tendem a evoluir. Ignorar a threat intelligence corporativa é como andar de olhos vendados em um campo minado. Mas a boa notícia é que você tem o poder de mudar isso. Comece a explorar como implementar threat intelligence na sua empresa e entenda o ciclo de vida da CTI. A segurança do seu negócio depende de decisões informadas hoje. Não espere o ataque acontecer para agir!